Desde el 21 de marzo de 2026, una tormenta perfecta de vulnerabilidades de seguridad está convergiendo en la base de usuarios de Xiaomi, y la respuesta esencial de la empresa -la actualización de seguridad HyperOS de marzo de 2026- está peligrosamente ausente.

Mientras millones de dispositivos siguen desprotegidos, la comunidad de seguridad está haciendo sonar la alarma sobre una triple amenaza de exploits críticos que pueden llevar a un compromiso total del dispositivo. La situación actual es simple pero aterradora: Hasta que llegue este parche, prácticamente todos los smartphones Xiaomi, Redmi y POCO son un blanco fácil.

Un peligroso trío de vulnerabilidades sin parche

El retraso del parche de marzo de 2026 no sólo es lento; es una catástrofe, ya que la actualización que falta es la única defensa conocida contra tres fallos distintos y graves.

1. El exploit del Entorno de Ejecución de Confianza (TEE)

Expuesta por los investigadores de seguridad de Ledger’s Donjon, esta vulnerabilidad a nivel de hardware tiene como objetivo el Entorno Seguro de Ejecución (TEE) del procesador de un smartphone. Se supone que este enclave seguro protege tus datos más sensibles: plantillas biométricas, bloqueos de pantalla (PIN/Patrón) y frases semilla criptográficas para carteras.

Los investigadores demostraron que los atacantes con acceso físico pueden saltarse todo el sistema operativo Android y extraer estos datos críticos en menos de 60 segundos. Este fallo afecta a un gran número de chipsets MediaTek y Snapdragon, lo que pone en riesgo de robo de identidad financiera y personal a una parte masiva de la cartera de Xiaomi.

2. La vulnerabilidad HyperOS ADB Root-Like (HyperOS 2 y 3)

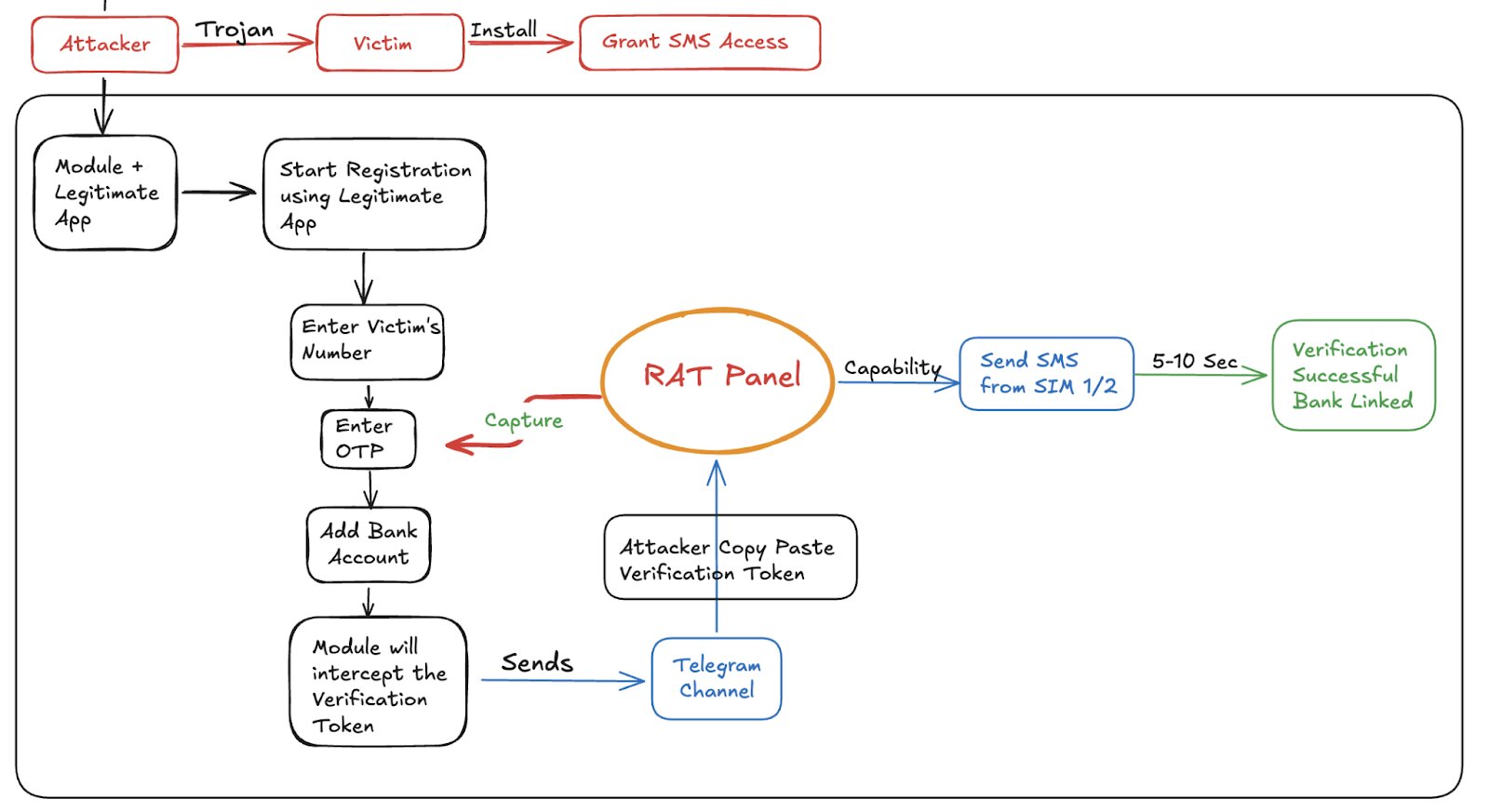

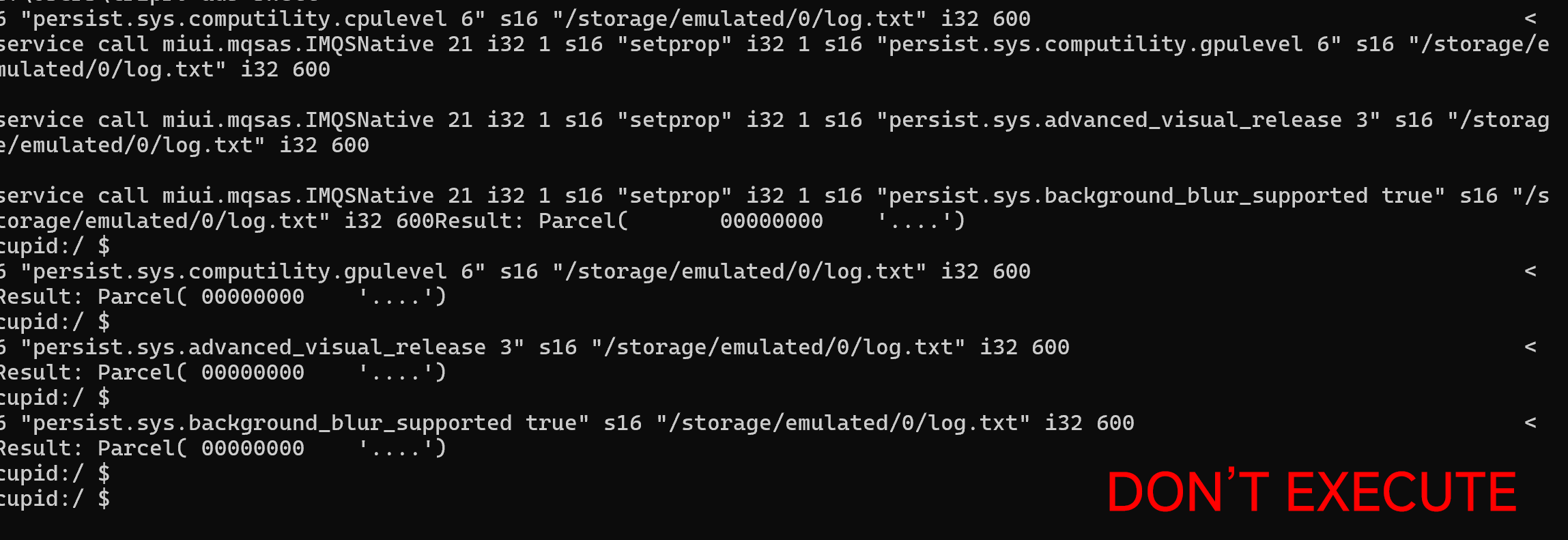

Se ha identificado un nuevo y devastador exploit a nivel de software en el núcleo de las versiones 2 y 3 de HyperOS (que incluye las versiones actuales basadas en Android 15). Este fallo permite a cualquier usuario con acceso estándar a Android Debug Bridge (ADB) -usado normalmente para desarrollo o carga lateral- ejecutar comandos con el mismo nivel de permiso que un dispositivo rooteado.

Esto significa que una parte malintencionada con acceso físico o ADB puede secuestrar el dispositivo, saltarse los diálogos de permisos estándar e incluso robar datos no protegidos por TEE, todo ello sin activar las típicas advertencias de seguridad asociadas a un root real. Desmantela eficazmente el modelo de sandboxing de seguridad en el que se basa Android.

3. El desbloqueo rápido del cargador de arranque del Snapdragon 8 Elite Gen 5

En lo que quizá sea el fallo de seguridad de hardware más sorprendente, se ha descubierto un exploit en el último chipset insignia de Qualcomm, el Snapdragon 8 Elite Gen 5. Mientras que un desbloqueo del cargador de arranque normalmente implica borrar un dispositivo para proteger los datos del usuario, este exploit permite a un atacante desbloquear el cargador de arranque de un teléfono insignia simplemente flasheando un único archivo mediante el protocolo estándar Fastboot.

Este método elude todos los protocolos de seguridad, dando a los atacantes acceso completo al sistema de archivos y haciendo trivial la instalación de spyware persistente o comprometer cualquier capa de seguridad. Se trata de un compromiso inmediato y total de la integridad de un dispositivo premium.

Lo que DEBES hacer ahora para protegerte

Hasta que Xiaomi publique el parche de marzo de 2026 para tu modelo específico, tu dispositivo está en la zona de peligro. Los usuarios deben extremar las precauciones manuales de inmediato:

-

Protege tu dispositivo como tu cartera: Los tres exploits, en particular los fallos TEE y Fastboot, requieren acceso físico o conectividad ADB. Desactiva las OPCIONES DE DESARROLLO si están activadas.

-

Desactiva la Depuración USB inmediatamente: Si utilizas ADB o tienes activada la Depuración USB (en Opciones de Desarrollador), desactívala inmediatamente. Un exploit de HyperOS ADB convierte esta configuración en una enorme puerta trasera.

-

Extrema la vigilancia contra la suplantación de identidad: Evita instalar aplicaciones que no procedan de la tienda oficial Google Play Store y no conectes tu dispositivo a ordenadores desconocidos por USB.

-

Busca actualizaciones a diario: No esperes a recibir una notificación OTA. Comprueba manualmente el actualizador HyperOS o la aplicación MemeOS Enhancer varias veces al día. En cuanto aparezca el parche de marzo de 2026, instálalo.

Xiaomi, el reloj no está sonando; es una sirena. Una masa crítica de tu base de usuarios está expuesta a tres riesgos de seguridad simultáneos y catastróficos. Acelera el despliegue de la actualización HyperOS de marzo de 20 26 inmediatamente, antes de que comiencen las pérdidas financieras y de identidad masivas.